日前,江民安全研究院捕获到了一个全新针对Linux平台的恐吓软件——Sfile,因其部份变种习惯将被加密文件的后缀名附送上目标企业的中文名称,所以江民得悉已有国外某企业成为该恐吓软件的功击目标。目前,江民ESM防病毒终端安全防护系统等企业级产品可拦截并查杀相关恐吓软件,广大用户可安装使用,规避该类风险。

图:江民ESM防病毒终端安全防护系统查杀Sfile恐吓软件

江民安全专家介绍,这次捕获到的Sfile恐吓软件变种采用RSA+AES算法模式进行加密,通过提供一些特定的命令行参数可以进行针对性的功击调整,包括:更改扩充名、设置文件加密大小等硬盘安装linux,因而在没有RSA公钥的情况下暂时未能对被加密文件进行揭秘。在这次功击中linux 防暴力破解,Sfile恐吓软件使用了nuctech-gj0okyci作为后缀名,因此判定这次被功击的目标为国外某企业。通过恐吓信可以看出linux 防暴力破解,功击者要求目标通过指定邮箱与其进行联系,假如目标用户不与其合作,被加密的文件资料等信息将被转让或公布出去。

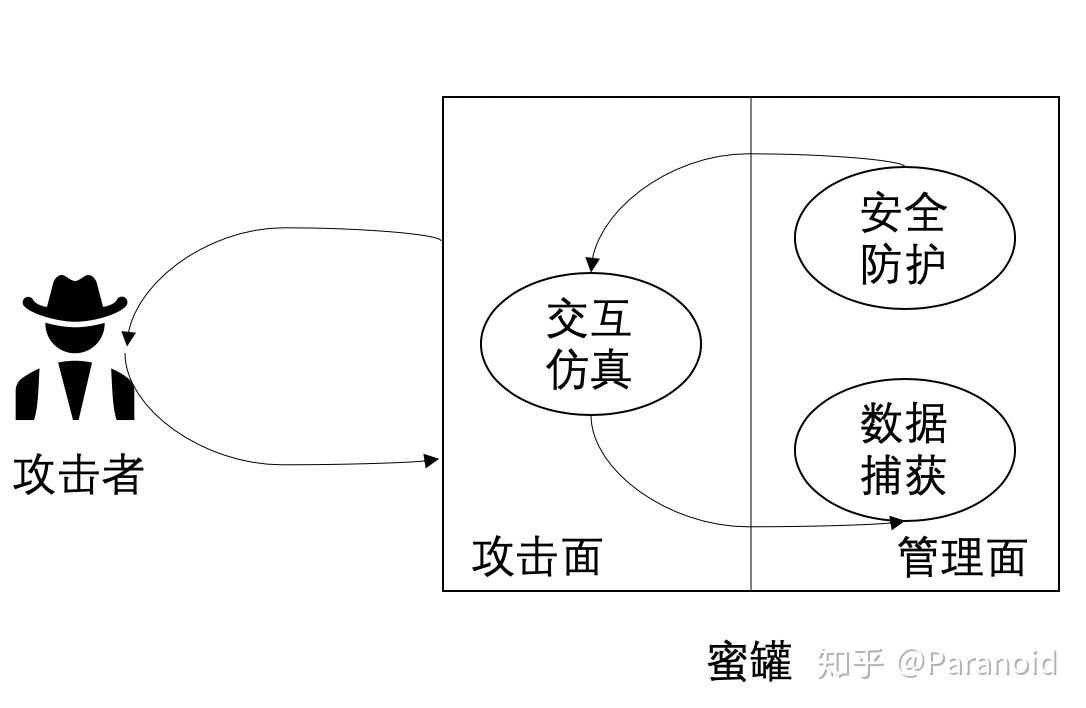

图:功击者发布的恐吓信

江民安全专家表示,因为目前企业所用的服务器多为Linux系统,功击者可以通过任意手段入侵服务器之后加密文件,因而功击者获取赎金的机率更高红旗linux系统下载,对于企业的损失会更大。同时,鉴于Linux系统平台对虚拟化技术的良好支持,未来随着云估算平台的不断发展,针对Linux系统的恐吓功击会愈加猛烈,企业数据将成为恐吓软件功击的主要目标,也将有更多恐吓软件采用类似APT的定向功击方法将利益最大化。

因为近段时间针对Linux系统的恐吓功击更加频繁,江民安全专家为广大用户提供以下防范建议,帮助企业用户规避Sfile恐吓软件带来的安全风险。

针对RDP弱口令功击的防范建议:

2.针对系统安全性的防范建议:

3.针对局域网安全性的防范建议: