目录

一、理论1.ssh

(1)概念

ssh是合同,基于22端口的安全合同。

ssh英文解释是安全的shell,shell是一个壳或则称为原语,把用户的恳求通过shell协程来解释为计算机能辨识的二补码语言。

(2)工作原理

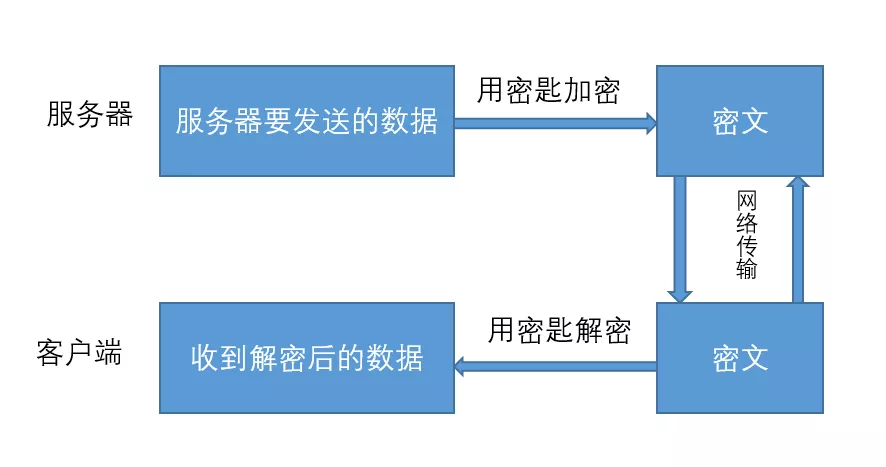

对称加密linux 系统加密,就是加密和揭秘都是使用同一套密钥。

服务端和顾客端的交互过程如右图:

非对称加密有两个密钥:“私钥”和“公钥”。私钥加密后的密文,只能通过对应的公钥进行揭秘。而通过私钥推理出公钥的可能性微乎其微。右图展示的是基本原理:

上图在实际的使用中存在一个问题,就是顾客端须要晓得服务端的私钥,不然无法加密。所以须要服务端告知顾客端私钥的一个过程。如右图:

2.OpenSSH

(1)概念

OpenSSH是SSH(SecureSHell)合同的免费开源实现。SSH合同族可以拿来进行远程控制sogou pinyin linux,或在计算机之间传送文件。而实现此功能的传统方法linux 系统加密,如telnet(终端仿真合同)、rcpftp、rlogin、rsh都是极为不安全的,而且会使用明文传送密码。OpenSSH提供了服务端后台程序和顾客端工具,拿来加密远程控件和文件传输过程中的数据,并由此来取代原先的类似服务。

OpenSSH是实现这些合同的一个工具,有顾客端和服务端,用在linux系统中可以直接使用ssh顾客端来登陆到服务端,用在win系统中也可以直接用ssh顾客端来登陆到服务端,并且win环境下有图形化的工具来实现,例如x-shell、CRT等等。

(2)工作原理

openSSH是基于C/S构架工作的.

服务器端 //sshd,配置文件在/etc/ssh/sshd_config

客户端 //ssh,配置文件在/etc/ssh/ssh_config

ssh-keygen //密钥生成器

ssh-copy-id //将公钥传输至远程服务器

scp //跨主机安全复制工具

表1OpenSSH工作原理

序号

工作步骤

1

服务器构建私钥:每一次启动sshd服务时,该服务会主动去找/etc/ssh/ssh_host*的文件中国linux操作系统,若系统刚才安装完成时,因为没有这种私钥,因而sshd会主动去估算出这种须要的私钥,同时也会计算出服务器自己须要的公钥

2

顾客端主动联机恳求:若顾客端想要联机到ssh服务器,则须要使用适当的顾客端程序来联机,包括ssh,putty等顾客端程序联接

3

服务器传送私钥给顾客端:接收到顾客端的要求后,服务器便将第一个步骤取得的私钥传送给顾客端使用(此时应是明码传送,总之私钥原本就是给你们使用的)

4

顾客端记录并比对服务器的私钥数据及随机估算自己的公公钥:若顾客端第一次联接到此服务器,则会将服务器的私钥记录到顾客端的用户家目录内的~/.ssh/known_hosts。若是早已记录过该服务器的私钥,则顾客端会去比对这次接收到的与之前的记录是否有差别。若接受此私钥,则开始估算顾客端自己的公公钥.

5

回传顾客端的私钥到服务器端:用户将自己的私钥传送给服务器。此时服务器:具有服务器的公钥与顾客端的私钥,而顾客端则是:具有服务器的私钥以及顾客端自己的公钥,你会看见,在这次联机的服务器与顾客端的秘钥系统(私钥+公钥)并不一样,所以才称为非对称加密系统。

6

开始单向加揭密:(1)服务器到顾客端:服务器传送数据时,拿用户的私钥加密后送出。顾客端接收后,用自己的公钥揭秘(2)顾客端到服务器:顾客端传送数据时,拿服务器的私钥加密后送出。服务器接收后,用服务器的公钥揭秘,这样才能保证通讯安全。

二、实验1.OpenSSH升级

(1)为避免安装失败,未能用ssh做远程联接,因而先安装telnet

yum -y install telnet*

systemctl enable telnet.socket

systemctl start telnet.socket注:安全文件关掉或则更改(否则root未能telnet登陆)

firewall-cmd --zone=public --add-port=23/tcp --permanent再重启防火墙

systemctl restart firewalld.service看防火墙所有开放的端口

firewall-cmd --zone=public --list-ports(2)查询SSH版本

ssh -V

(3)创建文件夹并把文件上传到服务器

cd /home/user

mkdir openssh

cd openssh

(4)备份原SSH

mv /usr/sbin/sshd /usr/sbin/sshd.bak

mv /usr/bin/ssh /usr/bin/ssh.bak

mv /usr/bin/ssh-keygen /usr/bin/ssh-keygen.bak

mv /etc/ssh /etc/ssh.bak

(5)解压文件并步入

tar -zxvf openssh-9.0p1.tar.gz

cd /home/user/openssh/openssh-9.0p1/

(6)指定编译安装路径

CCFLAGS="-I/usr/local/include" LDFLAGS="-L/usr/local/lib64" ./configure

完成

(7)编译安装

make

make install

完成

(8)复制到全局使用

cp /usr/local/sbin/sshd /usr/sbin/

cp /usr/local/bin/ssh /usr/bin/

cp /usr/local/bin/ssh-keygen /usr/bin/

ln -s /usr/local/etc /etc/ssh

(9)查看版本

(10)更改配置

(11)复制启动文件

cp /home/user/openssh/openssh-9.0p1/contrib/redhat/sshd.init /etc/init.d/sshd(12)服务自启动

systemctl enable sshd

(13)验证是否有效

不要关掉现今的会话框,假如有问题可能会联接不上服务器.新开一个会话框联接该帐号密码瞧瞧能不能登入。

三、问题1.远程SSH服务器拒绝X11转发恳求

(1)报错

使用xshell联接服务器时,出现了“WARNING!TheremoteSSHserverrejectedX11forwardingrequest.”,意思是“远程SSH服务器拒绝X11转发恳求。”

(2)缘由剖析

(3)解决方式

①在sshd的配置文件中找到X1111Forwarding前面更改为Yes

vim /etc/ssh/sshd_config

X11Forwarding Yes②更改Xshell配置

1)点击“属性”

2)选中SSH下的隧洞

3)将“转发X11联接到(X):”前的勾取消掉

4)点击“确定”

③使用Xshell执行下边代码

yum install xorg-x11-xauth2.sshd服务重启报错

(1)报错

systemctlstartsshd会很快返回,但此时命令行仍然等待状态,直至数分钟后出现提示:Jobforsshd.servicefailedbecauseatimeoutwasexceeded.

(2)问题剖析

单元文件包含单元的指令和行为信息。在后台systemctl命令和单元文件一起工作。为了出众而正确的完成工作,系统管理员必须才能手工编辑单元文件。通常系统管理员手工创建的单元文件建议储存在/etc/systemd/system/目录下边。

sshd单元文件坐落/usr/lib/systemd/system/sshd.service。

sshd.service服务启动方法为notify,但sshd启动时不会发送消息。

(3)解决方式

服务启动方法更改为simple(默认形式)后即可正常启动sshd服务,并才能正常进行远程联接。

重新加载服务并启动

四、总结

SSH常识:

SSH是安全的加密合同,用于远程联接Linux服务器;

SSH的默认端口是22,安全合同版本是SSH2;

SSH服务器端主要包含2个服务功能SSH联接和SFTP服务器;

SSH顾客端包含ssh联接命令和远程拷贝scp命令等。

openssh升级:

须要先开启trlnet服务,防治升级失败联接不上服务器;

之后升级openssl地址,根据步骤设置路径地址;

最后升级完不要立刻关掉会话框,要先验证,防治上次进来的时侯进不来;

验证成功以后,须要关掉telnet服务,由于不安全。