我们如何才能破解安卓设备呢?在互联网上,这可能是一个随处可见的问题。虽然我们没有那么容易去黑掉某个安卓设备和产品,但有时你也许会幸运地找到一枚后门权限。

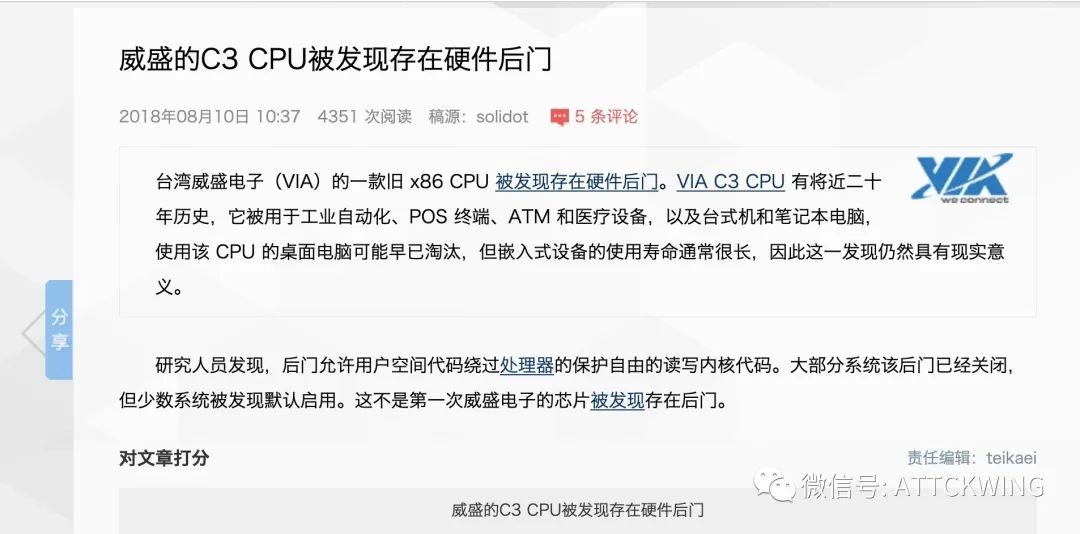

Allwinner留下的后门

由于全志科技(Allwinner)这个ARM系统芯片制造商的贡献,我们最近在某个版本的Linux内核发现一枚简单易用的内置后门。

中国无晶圆厂模式公司--全志科技linux是什么系统,它的产品现应用在许多低端安卓平板电脑、基于ARM的PC、机顶盒以及其他电子设备里。

利用后门可轻松攻击安卓设备

想要获取安装设备的权限arm linux内核中arm中断实现详解,你需要做的就是:发送文本“rootmydevice”给任意非法调试进程。这个本地权限提升的后门,本来是开发人员为了调试基于APM的安卓设备,以便固件开发人员将底层内核代码写好后进行推送。

现在这后门经认定arm linux内核中arm中断实现详解,确认是作者在完成调试后,不小心将恶意代码遗漏在里面了。

对于这个漏洞,任何UID的进程,都可以通过下面的命令转换为root权限:

echo "rootmydevice" >/proc/sunxi_debug/sunxi_debug

Linux 3.4-sunxi内核本来是用于支持基于全志科技 ARM安卓操作系统的平板电脑linux系统iso下载,但是后来也被用于诸如Banana Pi、Orange Pi以及其他电子设备上。