在进行主机安全检测或处理安全风波时,我们不能避开检测系统的安全性。在Linux安全检测期间,有必要使用相关脚本对系统的安全状况进行全面剖析。一方面,有必要尽可能多地搜集系统的相关信息,另一方面,当数目较大时,有必要尽可能地提升效率。因为许多服务器在签入许多安全检测时必须进行全面检测,假如脚本是自动编撰的,一方面效率很低,另一方面安全检测人员须要熟悉要检测的项目。在这些情况下,我为Linux安全检测编撰了一个脚本,主要用于以下场景:

Linux主机安全检测当发生Linux主机安全风波并须要全面剖析时@

该脚本完成了一段时间,近来在紧急响应组中进行了讨论。发觉这个安全检测是每位人的强烈需求linux虚拟主机根目录,所以我与每位人共享了这个检测脚本。共享的目的是提升Linux安全检测的效率,释放每位人的能量。另一方面,我希望您能在使用过程中不断发觉问题,不断总结缺位的安全检测项目,并帮助改进检测脚本。因而,倘若您在使用过程中有任何问题或建议,请及时发给我。

检测内容

1.整体框架

关于Linux安全检测,我觉得我须要检测以下内容:

2.系统安全检测框架

3.功能实现

functionaldesign:

目前有1.2版本,与1.3版本相关的功能将在后期得到改进。

据悉,操作时可实现一键安全检测,检测结果可保存到机器上。只需在主机文本中输入相应的知识产权、帐号和密码。人工参与在操作中被最小化。

4.各脚本功能说明

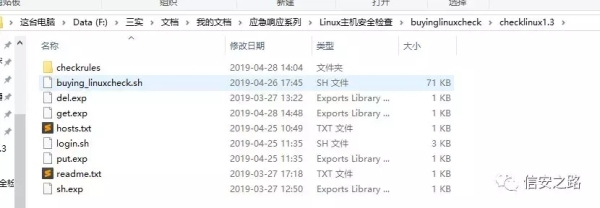

下载后整个脚本的目录结构如下:

下边将介绍一些脚本

(1)Checkrules

判定逻辑主要置于两个文件中,其中:个是dat格式的Checkrules。建议在这儿放置更复杂的判定逻辑。诸如linux定时器,下边有许多TCP危险端口。假如你把它放到buying_linuxcheck.sh中,代码有点长。以下是TCP危险端口的判定逻辑,主要基于特洛伊木马默认使用的端标语。判定逻辑相对简单,可能存在误报,因而须要在下文中进行自动干预剖析。

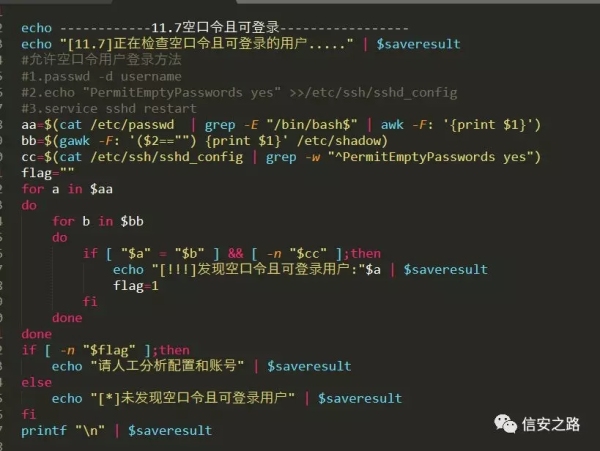

(2)BUCKING_LINUXCHECK。SH

Core的函数集合和判定逻辑,相对简单的判定逻辑可以置于这儿进行判别。

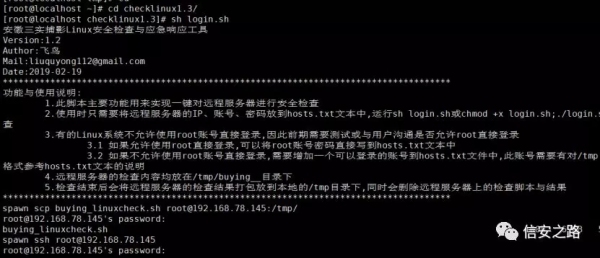

5.使用

它使用上去相对简单。将此脚本复制到您的一台Linux主机上。您可以使用虚拟机将待检服务器的IP、账号和密码装入hosts.txt目录,之后直接运行,实现一键安全检测。

相关操作如下:

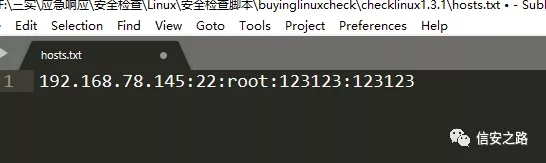

(1)将待检服务器的IP、账号和密码写入hosts.txt文件格式

IP:端口:用户:用户密码:根密码@

其中用户为普通用户帐号,端口为ssh登陆端口,用户密码为普通帐号密码,root密码为root密码。添加普通用户的惟一缘由是一些系统制订了安全策略,不容许root用户直接登陆。假如选中的服务器容许root直接登陆,用户和用户密码可以写成root和root密码

但是选中的服务器容许root直接登陆。因而,写下根帐号和密码

(2)运行安全检测脚本。

shlogin.sh@

安全检测脚本将在后台运行。等一会儿.

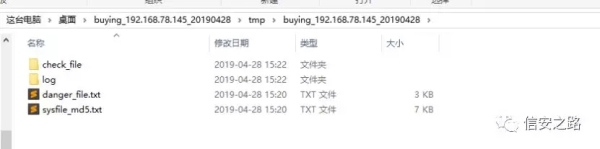

(3)当您在远程服务器上看见检测脚本的删掉和检测结果时,表示检测结束

(4)检测结束后,远程服务器上的结果将保存到本地主机

6.检测结果说明

检测完成后,解压缩相应结果后的目录结构如下:3360

那边走.

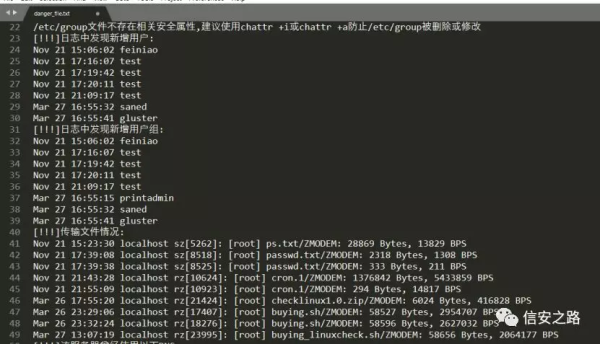

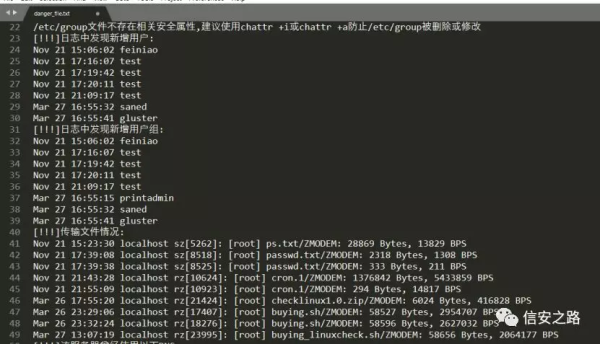

(2)log

目录保存Linux系统日志。当前的web日志脚本没有实现手动打包的功能。缘由是web日志一般太大,保存的日志可能从运行到现今都是日志。许多日志不须要检测和剖析。因而,在检测过程中linux虚拟主机根目录,相关人员可以按照具体情况linux更改ip地址,将相应的日志

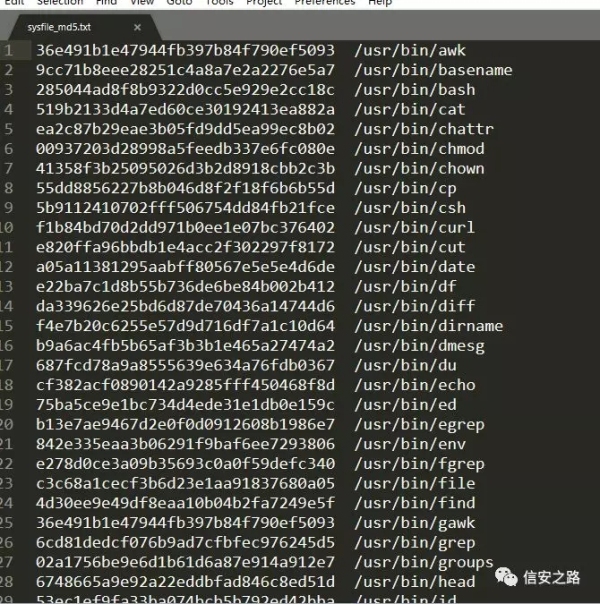

打包。保存的是在安全检测

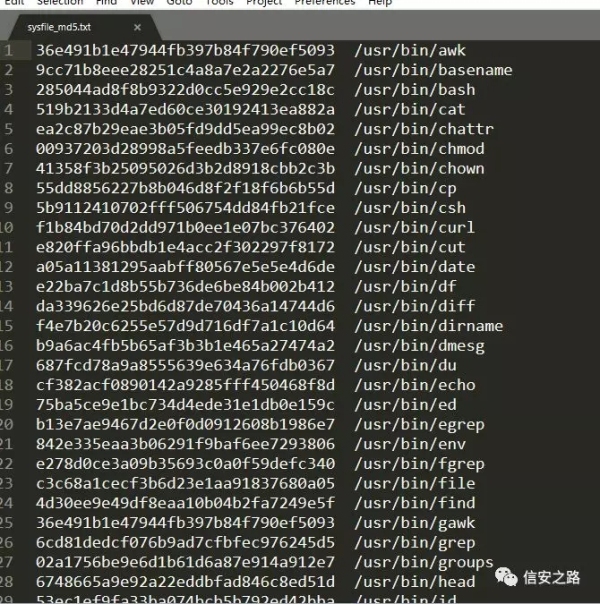

保存系统秘钥文件或系统文件的md5值时发觉的问题。记录那些关键文档MD5的缘由主要有两个功能:优先,定期检测时,可以与原先的结果进行比较。假如有任何变化,将会提示;另一个是,那些关键文件的MD5值可以运行到恐吓智能库或病毒总库,以找到系统文件的可能替换。